VMware vCenter Serverの脆弱性(CVE-2021-21972)について

JPCERT社より、VMwareの複数の製品における脆弱性に関するアドバイザリ(VMSA-2021-0002)という案内が公開されました。そのうちクリティカルなものについて、脆弱性が悪用された場合、第三者が任意のファイルをアップロードしたり、SYSTEM権限で任意のコマンドを実行したりできる

可能性があるようです。

VMware vCenter Serverの脆弱性(CVE-2021-21972)に関する注意喚起

https://www.jpcert.or.jp/at/2021/at210011.html

JPCERT公開情報内の対象は、以下のとおりとあります。

・vCenter Server 7.0系 7.0 U1cより前のバージョン

・vCenter Server 6.7系 6.7 U3lより前のバージョン

・vCenter Server 6.5系 6.5 U3nより前のバージョン

また、JPCERT公開情報内には、VMwareが提供する情報を確認してくださいとあります。

VMSA-2021-0002

https://www.vmware.com/security/advisories/VMSA-2021-0002.html

もちろん英語は読めないので機械翻訳すると

「ポート443へのネットワークアクセスを持つ悪意のある攻撃者は、この問題を悪用して、vCenterServerをホストする基盤となるオペレーティングシステム上で無制限の特権でコマンドを実行する可能性があります。 」

とあり、とても危険な感じがします。

対応は、バージョンアップもしくは回避策とあります。

当方環境ではバージョンアップをすぐに行うことができませんので回避策について現在調査中です。

回避策の詳細な手順などが確認できましたらこちらで共有したいと思います。

回避策:VMware vCenter Server Workaround Instructions for CVE-2021-21972 and CVE-2021-21973 (82374)

https://kb.vmware.com/s/article/82374

手順

2021/3/14 追記

当方環境でも実施しましたので回避策について共有させていただきます。

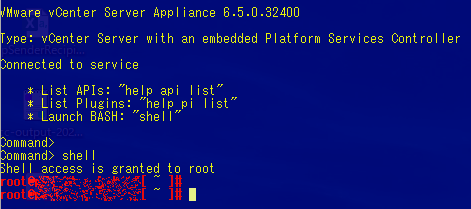

1.vCenterへSSHでログオンし、shellコマンドでBASHを起動します。

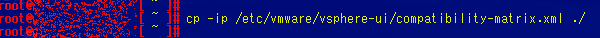

2./etc/vmware/vsphere-ui/compatibility-matrix.xmlを任意の場所へバックアップします。

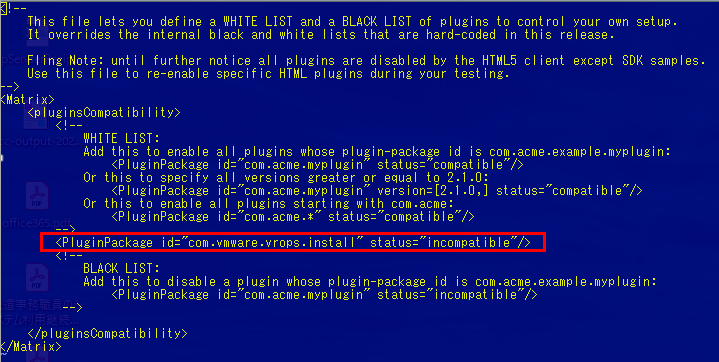

3./etc/vmware/vsphere-ui/compatibility-matrix.xmlへ <PluginPackage id=”com.vmware.vrops.install” status=”incompatible”/> を追記します。

★追記の場所はxmlファイルの中ほどのコメントアウトされてない行(19行目あたり)です

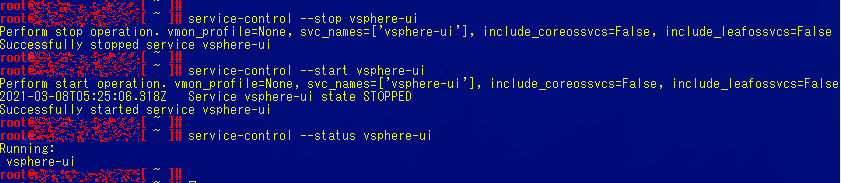

4.vsphere-uiを再起動します。

サービス停止: service-control –stop vsphere-ui

サービス起動: service-control –start vsphere-ui

サービス状態確認: service-control –status vsphere-ui

5.ブラウザのキャッシュをクリアします。

6.vSphere Client (HTML)へログオンし、正常に表示されることを確認します。

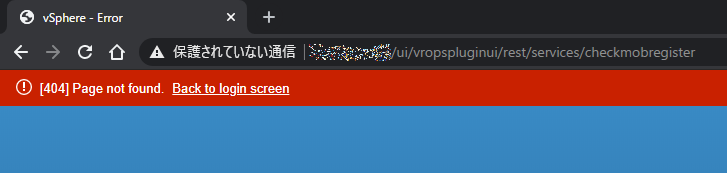

7.以下へアクセスし、[404]page not found となることを確認します。

【 https://<vCenterのIPアドレス、もしくは、FQDN>/ui/vropspluginui/rest/services/checkmobregister 】

■404エラー

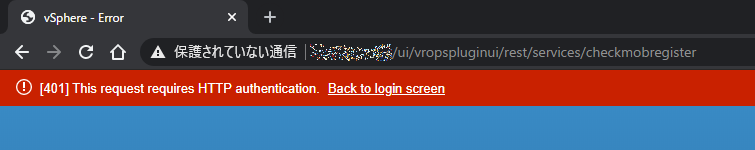

■401エラー

※vSphere Client (HTML)へログオンせず、指定されたURLへアクセスすると [401] エラーが表示されるので注意してください

「Back to login screen」をクリックするとログオン画面に戻ります

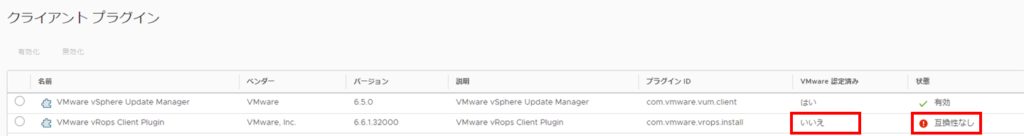

8. vSphreClientのメニュー > 管理 > ソリューション > クライアントプラグイン を確認して「エンドポイント/ui/vropspluginui」が無効になっていることを確認します。

「VMware vRops Client Plugin」の状態

・状態 : 互換性なし

・VMware 認定済み : いいえ

まとめ

回避策については、特に難しい作業はありませんでした。皆様も早めの対応を行いましょう。